Linux 용

AMS 를 Linux에 설치

1. 개요

- 본 문서는 AMS 을 Linux 에서 설치하는 과정 표준 가이드입니다.

2. 준비 사항

root 계정으로 진행

필요 환경

- OS : Linux

- DB : MariaDB

- AMS 서버 설치 파일

3. AMS 초기 설치파일

가. 설치파일 압축해제

- AMS 설치파일을 /home/softcamp 하위에 업로드 후 압축해제 및 사용자계정 권한부여

tar -xvf /home/softcamp/AMS.tar -C/home/softcamp

나. 설치 스크립트실행

- AMS 데이터베이스 생성 스크립트파일 경로로 이동

- AMS Null DB 구성 스크립트 실행

cd /home/softcamp/AMS/db/AMSDB_MariaDB_v4.135/01_AMSDB_생성\ 스크립트/

mysql -u root < 01_AMSDB_TB_SP.sql

mysql -u root < 02_AMSDB_DATA.sql

mysql -u root < 03_SP_TRANSFER_INSADATA.sql

mysql -u root < 04_표준\ 기능\ 커스텀정책\ 등록\ 스크립트.sql

4. Tomcat 서비스 실행

softcamp계정으로 진행.

- Tomcat 시작 스크립트가 존재하는 경로로 이동

- Tomcat 서비스 시작 스크립트 실행

cd /home/softcamp/AMS/app/tomcat8.5/

./tomcat_start.sh

5. AMS 웹 페이지 접근 가능 IP 설정

- MARIADB 혹은 DB tool을 이용하여 DB접속 후 아래 쿼리 실행 'IP' 부분을 접속을 시도하고자 하는 IP 입력

DB 접속시

mysql –u amsadmin –p

password: softcamp1!

DB 접속 후 쿼리 입력

use amsdb;

insert into systemaccessip_info (Num, SystemAccess_IP, V6_Type, Update_date) (SELECT ifnull(MAX(num),'0')+1, 'IP', '0', now() from systemaccessip_info);

6. AMS 웹페이지 접속

- 브라우저 주소창에 IP:80/ams 입력 (포트 확인 경로 : /home/softcamp/AMS/app/tomcat8.5/conf/server.xml)

ID : amsmanager

PW : softcamp

7. AMS 이용을 위한 KeyManager 등록

8. 참고사항

가. 포트 수정

AMS 동작 포트는 Default 값 80 이지만 softcamp 계정에서는 80포트를 이용하지 못하기 때문에

다른포트로 리다이렉션 시켜주거나 동작포트를 변경해주어야 한다.

- AMS 동작 포트 변경

- 아래의 경로에 존재하는 server.xml 파일 오픈

- port = "80" 해당부분 값 수정

- 포트변경시에는 방화벽에 해당포트 오픈 필요

vi /AMS/app/tomcat8.5/conf/server.xml

Connector port="80" protocol="HTTP/1.1"

connectionTimeout="20000"

redirectPort="8445" URIEncoding="UTF-8"/

- 포트수정후에는 Tomcat 재시작이 필요

- Tomcat 재시작은 Tomcat 서비스 동작 스크립트가 존재하는 곳으로 이동하여 Tomcat 서비스 정지 스크립트 동작후, 시작스크립트 동작

나. AMS HTTPS(SSL) 통신

승인반출시스템에 HTTPS(SSL)적용을 위해선

- Tomcat설정에 인증서 적용(인증서 업체에서 적용 방법 가이드 받아야 함)

- /AMS/app/Tomcat8.5/conf/server.xml 파일을 수정하여 SSL 인증서 적용

- 승인반출매니저를 접속하여 설정 변경

- 시스템 관리 : 승인반출시스템 URL 값을 http://주소 -> https://주소 로 변경

- 커스텀정책 관리 : AMS_SP_0003 정책ID 사용으로 변경

AMS_SP_0003 정책ID 없는 경우 추가 쿼리

INSERT INTO CustomPolicy_Info(Policy_Id, Value_Id, Policy_name, Policy_Value, Policy_Use, Policy_Info, Site_Id, Insert_Date, TopGroup_ID)

VALUES (N'AMS_SP_0003', 1, N'승인 반��출 시스템 접속 시 보안 프로토콜 변경 기능', N'Y', N'Y', N'승인 반출 시스템 접속 시 보안 프로토콜 변경 기능(http --> https)', @SiteId, GETDATE(), N'all');

- 관리자 콘솔 접속하여 정책 변경

- 커스�텀정책 > SCAP_AMS_SSL 정책 사용함 및 정책값 체크

- 커스텀정책 > EXPORT_DATA/EXPORT_DATA_TRAY > 값에 https://주소 로 변경

승인반출 로컬서버를 이용하여 자동 로그인을 사용하는 경우 승인반출 시스템(src) -> 사용자 PC의 로컬서버(dest)로 방화벽 오픈되어야함.

HTTP 통신의 경우 브라우져에서 클라이언트의 로컬서버(62006포트)로 통신하기 때문에 별도의 작업 필요X HTTPS 통신의 경우 AMS 서버에서 클라이언트의 로컬서버(62006포트)로 직접통신하기 때문에 서버 방화벽 포트오픈 필요O

다. DB 접속 계정

- DB 접속 계정은 NullDB 구성 스크립트 1번 스크립트 속에 포함

- DB 접속계정은 임의로 생성하여도 무관 해당계정은 AMSDB 접근권한이 있어야함

라. 접속계정 등록 설정파일

- 설정파일 context-datasource.xml 오픈하여 DB접속계정 정보 입력

- property name="username" value=" "

- property name="password" value=" "

vi /home/softcamp/AMS/data/ams/context-datasource.xml

MariaDB

bean id="dataSource" class="org.apache.commons.dbcp.BasicDataSource"

property name="driverClassName" value="org.mariadb.jdbc.Driver"/

property name="url" value="jdbc:mariadb://127.0.0.1:3306/amsdb"/

property name="username" value=""/

property name="password" value=""/

9. 문서보안 관리자 콘솔 설정

- 애드인 모듈 등록(C:\Windows\SOFTCAMP\SDK경로에 모듈 존재)

- SCAI_SubmitNotificationUtil.dll - SCAI_SubmitNotificationUtil64.dll

- 커스텀 정책 등록

| 커스텀정책ID | 제목 | TYPE | 정책값 | 설명 |

|---|---|---|---|---|

| SCAP_AMS_V2_USE | [AMS]승인반출 고도화 서버 사용여부 | CHECK ON/OFF | Check ON | 승인반출 고도화 서버 사용여부 |

| EXPORT_DATA | [AMS]파일 우클릭 시 승인 반출 메뉴 표기 | EDIT | 승인반출시스템 결재 신청;http://IP:PORT/ams/user/app/write.do | 파일에서 우클릭시 승인반출시스템 접속 메뉴 표시 정책 |

| EXPORT_DATA_TRAY | [AMS]트레이 아이콘의 승인 반출 메뉴 표기 | EDIT | 승인반출시스템 결재 신청;http://IP:PORT/ams | 트레이아이콘에서 우클릭시 승인반출시스템 접속 메뉴 표시 정책 |

| SCAP_AMS_SHELL_POLIC | [AMS]승인반출 우클릭 메뉴 발형정책 | EDIT | SCAP_AMS_SHELL_POLICY 정책값 및 설정 예시 참고 | 승인반출 우클릭 매뉴 발현 정책이며, 사용할 항목의 값을 더하여 설정함, 첫번째값 DS, 두번째값 S-Work, 세번째값 MAXEON |

| SCAI_USE_AMS_WEB_BROWSER | AMS Web Browser 사용 여부 | CHECK ON/OFF | Check | AMS Web Browser 사용 여부 |

| AMS_SSO_TOKEN_URL | AMS 에서 SSO Token 관련 URL 설정 | Edit | http://IP:PORT/ams/api/getToken;http://IP:PORT/ams/res/ssoLogin.do?token= | 사용자의 TokenData ; SSO login 할 URL 설정 해야 함gettoken;ssologin ";" 로 구분``예) http://10.10.10.210/ams/api/getToken;http://10.10.10.210/ams/res/ssoLogin.do?token= |

SCAP_AMS_SHELL_POLICY 정책값

구분 플래그 일반 탐색기 1 : 일반문서 2 : 보안문서 보안 탐색기 4 : 일반영역 8 : 보안영역 16 : 보안문서 32 : 일반문서 MAXEON 반출 폴더제어 정책 0 : 사용안함 1 :사용 SCAP_AMS_SHELL_POLICY 설정 예시

- 일반탐색기에서 보안문서에만 메뉴 표시 : 2|0|0

- 일반탐색기에서 지원하는 일반/보안문서에 메뉴 표시 : 3|0|0단, 승인반출에서 일반문서 업로드 정책이 있어야함.

- 보안탐색기의 보안영역 중 보안문서 적용 : 0|24|0

- 보안탐색기의 보안영역 중 일반문서, 보안문서 적용 : 0|56|0

- 24나 56은 각 플래그를 더한 숫자( 24 = 8+16 , 56 = 8+16+32)

문서보안 트레이 아이콘 메뉴에서 다국어 지원이 필요한 경우엔 로컬셋 설정을 통한 승인반출 메뉴 설정

로컬셋 명 설정 값 비고 USE_CUSTOM_MENU (6384) 0|승인반출시스템|http://IP:PORT/ams|||1|

** 커스텀 정책으로 등록한 메뉴명으로 표기가 안되는 현상 조치 방법 : C:\Windows\Softcamp\SDK\Res\DS\ResUIKOR.rc에 [SCAI_SubmitNotificationUtil]항목이 존재하면 해당 값을 사용함. **

10. 승인반출 관리자 페이지(커스텀정책) 설정

| POLICY_ID | VALUE_ID | POLICY_NAME | POLICY_VALUE | POLICY_USE | POLICY_INFO |

|---|---|---|---|---|---|

| AMS_SP_0013 | 1 | DS 클라이언트 SSO 로그인 기능 사용 여부 | Y | Y | DS 클라이언트 SSO 로그인 기능 사용 여부 |

| AMS_SP_0013 | 2 | DS 클라이언트 SSO 로그인 기능 - SCI 서버 ID | SCAM-ED72-262C-433A-9111 | Y | 토큰 발급 및 SSO 허용을 위한 SCI 서버 ID 등록 |

AMS_WEB_BROWSER 미사용이고 외부 반출 기능 사용 시 S-Work 제어프로그램 등록

- 프로세스 : SCTL_AMSRpcLocalSvr.exe

- 타입 : 보안영역 접근 허용, 일반영역 저장 허용

- 상속 체크 해제

11. AMS 암호화 해제 시 파수 보안 문서 복호화 기능 추가

파수 라이브러리 모듈 패치 방법

- 해당 내용은 AMS에 파수 라이브러리 모듈을 적용하는 방법에 대한 가이드입니다.

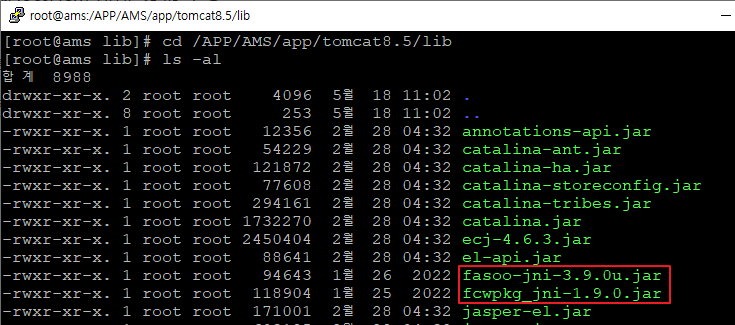

- 라이브러리 버전 fasoo-jni-3.9.0u.jar, fcwpkg_jni-1.9.0.jar 기준으로 작성되었습니다.

- 버전이 다를경우 패치 방법이 달라질 수 있습니다.

표준 설치 패키지에는 fsdinit 폴더가 포함되어 있기 때문에 별도의 패치 작업은 필요 없습니다. (기존에 AMS가 설치된 서버에만 패치 필요)

root 계정으로 진행

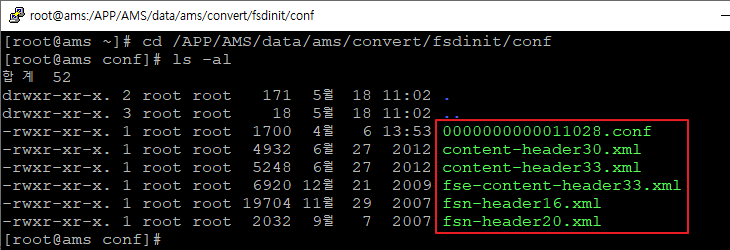

가. 라이선스 파일 복사

cd /home/사용자/AMS/data/ams/convert/fsdinit/conf

- conf 파일의 이름은 고객사마다 다를 수 있음

- 상기 6개의 파일은 파수에서 해당 고객사 전용으로 발급된 파일을 받아서 해당 경로에 복사

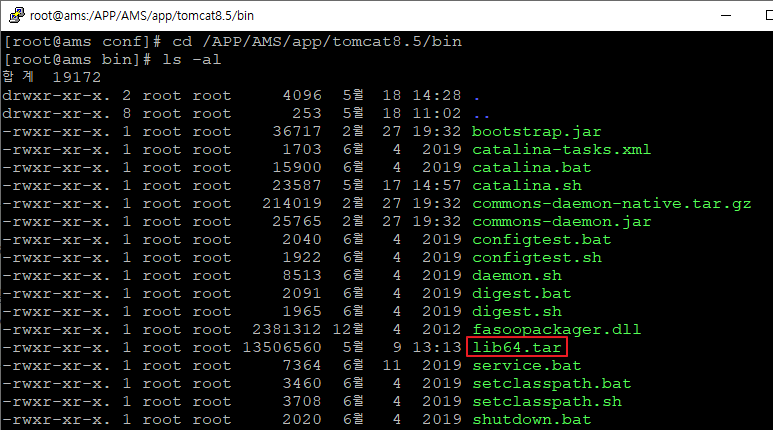

나. 라이브러리 모듈 복사

cd /home/사용자/AMS/app/tomcat/bin

다. API 모듈 복사

cd /home/사용자/AMS/app/tomcat/lib

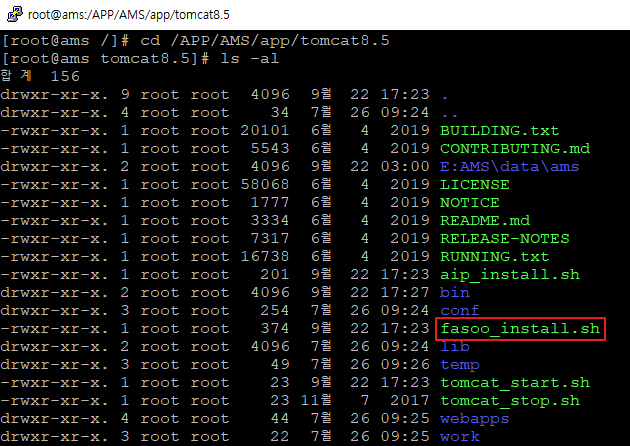

라. 파수 모듈 설치 파일 복사

cd /home/사용자/AMS/app/tomcat

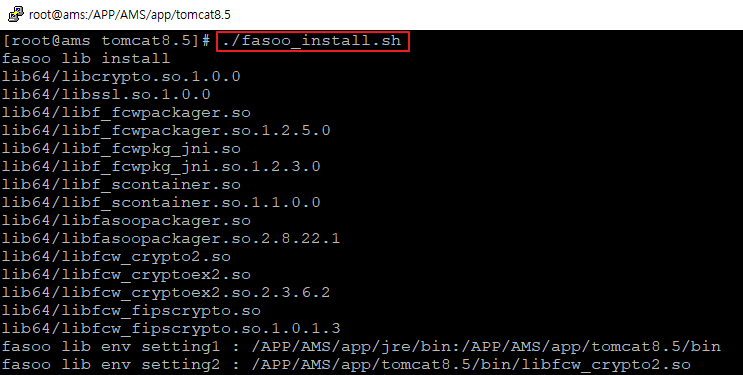

마. 파수 설치 파일 실행

./fasoo_install.sh

관련 커스텀 정책

| Policy_Id | Value_Id | Policy_Name | Policy_Value | Policy_Use | Policy_Info |

|---|---|---|---|---|---|

| AMS_CP_0171 | 1 | 암호화 해제시 파수복호화 사용여부 | Y | Y | 암호화 해제시 파수복호화 사용여부 |

| AMS_CP_0058 | 18 | 문서 변환 - 파수 라이선스 파일명 | 0003714802064874 | Y | 문서 변환 - 파수 라이선스 파일명 (고객사에 맞게 수정 필요) \AMS\data\ams\convert\fsdinit\conf\ 경로에서 .conf 확장자 파일명을 입력 |

| AMS_CP_0093 | 1 | 파일 추가 시 일반파일 첨부 가능 사용 여부 | Y | Y | 결재 완료 후 암호화된 문서는 복호화하여 일반문서와 같이 다운로드 |

| AMS_CP_0093 | 2 | 파일 추가 시 일반파일 첨부 가능 - 요청 방법 설정 | D|S|SW | Y | 특정 요청 방법만 동작하도록 요청 방법 코드 설정 (파이프로 구분하여 다중 설정 가능) |

커스텀 정책 등록 스크립트

USE `amsdb`;

INSERT INTO CustomPolicy_Info(Policy_Id, Value_Id, Policy_name, Policy_Value, Policy_Use, Policy_Info, Site_Id, Insert_Date, TopGroup_ID)

VALUES (N'AMS_CP_0171', 1, N'암호화 해제시 파수복호화 사용여부', N'Y', N'Y', N'암호화 해제시 파수복호화 사용여부', '', now(), N'all');

INSERT INTO CustomPolicy_Info(Policy_Id, Value_Id, Policy_name, Policy_Value, Policy_Use, Policy_Info, Site_Id, Insert_Date, TopGroup_ID)

VALUES (N'AMS_CP_0058', 18, N'문서 변환 - 파수 라이선스 파일명', N'0000000000011028', N'Y', N'\AMS\data\ams\convert\fsdinit\conf\ 경로에서 conf 확장자 파일명을 입력', '', now(), N'all');

INSERT INTO CustomPolicy_Info(Policy_Id, Value_Id, Policy_name, Policy_Value, Policy_Use, Policy_Info, Site_Id, Insert_Date, TopGroup_ID)

VALUES (N'AMS_CP_0093', 1, N'파일 추가 시 일반파일 첨부 가능 사용 여부', N'Y', N'Y', N'파일 추가 시 일반파일 첨부 가능 사용 여부 - 일반문서 및 암호화된 문서를 혼합하여 첨부 가능 - 결재 완료 후 암호화된 문서는 복호화 하여 일반문서와 같이 다운로드', '', now(), N'all');

INSERT INTO CustomPolicy_Info(Policy_Id, Value_Id, Policy_name, Policy_Value, Policy_Use, Policy_Info, Site_Id, Insert_Date, TopGroup_ID)

VALUES (N'AMS_CP_0093', 2, N'파일 추가 시 일반파일 첨부 가능 - 요청 방법 설정', N'D|S|SW', N'Y', N'특정 요청 방법만 동작하도록 요청 방법 코드 설정 (파이프로 구분하여 다중 설정 가능)', '', now(), N'all');

정책에 따른 첨부파일 처리 로직

| 커스텀 정책 적용 여부 | 첨부 문서 종류 | 처리 내용 |

|---|---|---|

| 정책 미사용 | 일반 문서 | 결재 신청 차단 |

| 정책 미사용 | 소프트캠프 보안 문서 | 결재 신청 가능 → 결재 승인 시 복호화 |

| 정책 미사용 | 파수 보안 문서 | 결재 신청 차단 |

| 정책 사용 | 일반 문서 | 결재 신청 가능 → 결재 승인 시 일반 문서 유지 |

| 정책 사용 | 소프트캠프 보안 문서 | 결재 신청 가능 → 결재 승인 시 복호화 |

| 정책 사용 | 파수 보안 문서 | 결재 신청 가능 → 결재 승인 시 복호화 |

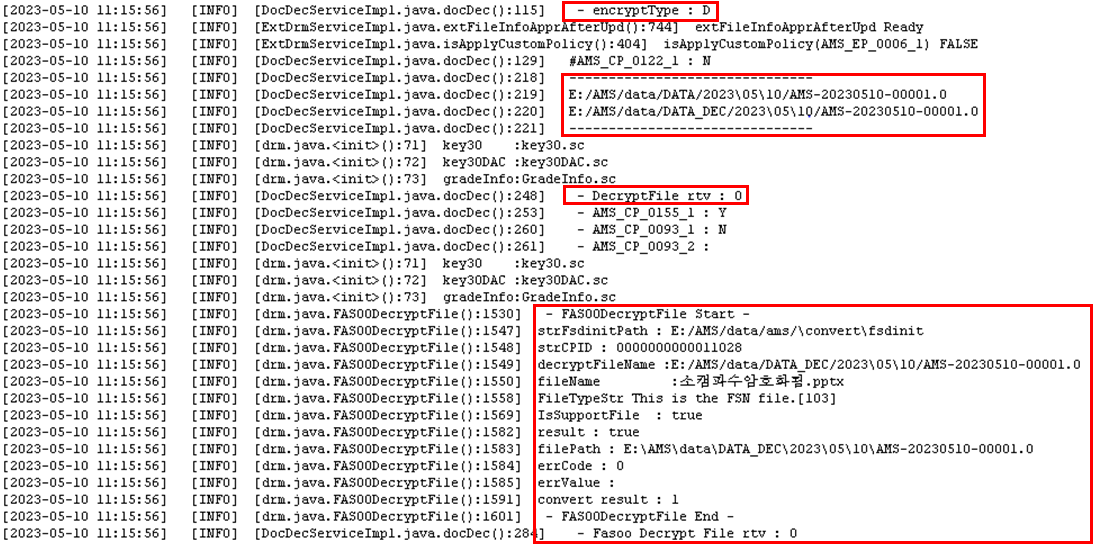

- 복호화 로직 관련 톰캣 로그

��파수 복호화시 리턴 코드

| 코드 | 코드 내용 |

|---|---|

| 0 | 복호화 성공 |

| 20 | 파일을 찾을 수 없습니다. |

| 21 | 파일 사이즈가 0 입니다. |

| 22 | 파일을 읽을 수 없습니다. |

| 26 | FSD 파일입니다. |

| 29 | 암호화 파일이 아닙니다. |

| 101 | MarkAny 파일입니다. |

| 103 | FSN 파일입니다. |

| 104 | INCAPS 파일입니다. |

| 105 | Wrapsody 파일입니다. |

| 106 | NX 파일입니다. |