中継プロキシサービス

1. 中継プロキシサービスとは?

中継プロキシサービスは基本的なProxyで、InboundとOutboundの両方の役割を果たす中継サービスです。

- インバウンドの役割: 外部ユーザーが内部システムに接続できるようにリクエストを中継

- アウトバウンドの役割: 内部ネットワーク(閉鎖ネットワーク、LGWAN、社内ネットワークなど)環境で外部インターネットまたはSaaSサービスに安全にアクセスするための中継

内部端末が外部に直接接続しないようにして内部IPを保護し、指定されたURLまたはSaaSに限り制限的かつ安全に外部接続を許可する構造で設計されています。

主要目的

- 外部URLアクセスに関する制御および許可ポリシー管理

- 内部ネットワークから外部ネットワークへの直接接続の遮断

- RBI(リモートブラウザアイソレーション)に基づく安全な外部サービスの利用

- 内部ネットワークのIP/ネットワーク情報保護

- 外部ウェブ接続時のログ・ポリシーベースの管理

2. 主な機能

2.1 アウトバウンドURLアクセス管理

- 外部URLを事前に登録し、許可されたアドレスのみアクセス可能

- 許可されていないURLは中継プロキシサービスでブロックされます

- 内部ネットワークから外部インターネットへの無分別な接続を防ぐ

2.2 IPマスキングとセキュリティ中継

- 内部クライアントは外部と直接接続しません

- 中継プロキシサービスとSHIELDGateのみが外部ネットワークと通信します。

- 内部IPが外部に露出しない

2.4 統合ログおよびアクセス履歴管理

- どの端末がどのURLにアクセスしたかを記録

- アクセスポリシー違反履歴記録

- セキュリティ監査・事後分析に活用可能

2.5 外部SaaS利用中継

- 例: ChatGPT、Google Workspace、MS365、コラボレーションツールなど

- 内部ネットワークでも外部SaaSを安全に使用可能

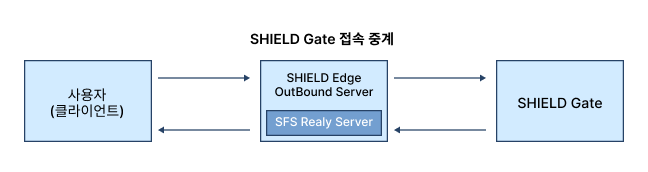

3. リレー・プロキシサービスの概念図

説明

- Inbound: 外部ユーザーの接続要求を内部システムに安全に中継

- Outbound: 内部端末は外部インターネットに直接アクセスできません。中継プロキシサービス外部リクエストを代わりに実行

- 外部インターネットサービス(SHIELDGateを含む)への接続は、リレーProxyサービスで許可されたURLのみ可能です。

- RBI技術のためのSFS Relay Server機能を含む

- 外部環境から送信されるすべての情報は、SHIELDGate → SFS Relay → 内部端末の順に安全にストリーミングされます。

4. 構成要素と役割

| 構成要素 | 役割 |

|---|---|

| 基本プロキシ | 内部と外部の通信を中�継し、URLアクセス制御機能を提供する、InboundとOutboundの両方の役割を果たすプロキシ。 |

| URLポリシー管理モジュール | 許可/ブロック URL 登録およびポリシー適用 |

| 認証/ポリシーエンジン | アクセス権限管理、接続制御 |

| ロギングモジュール | 接続履歴およびポリシー違反記録 |

| 管理者コンソール | URLポリシー·SFS設定·ログ管理UI |

5. 中継プロキシサービス処理フロー

SHIELDGate クラウドサービス利用時 (Outbound 例)

ステップ 1. URL 登録

管理者は、SHIELDGate URLおよびその他の必要な外部サイトのURLを中継プロキシサービスコンソールで登録します。

Step 2. 公認IP(SFS Relay) 登録

隔離ブラウザ(RBI)を使用するために、SFS Relay Serverに公的IPを登録します。

ステップ 3. 内部ユーザーの接続リクエスト

ユーザーがブラウザに登録されたURL(例:SHIELDGate URL)を入力します。

Step 4. プロキシサービスの中継

中継プロキシサービスは次のことを行います:

- URLポリシーの確認

- 登録されたURLであれば外部通信を許可

- 外部SHIELDGateとTLSセッションを確立する代わりに内部端末

ステップ5. RBI画面ストリーミング

SHIELDGateは実際のウェブサイトを外部で安全に実行し、

SFS Relay Serverを通じてレンダリングされた画面のみを内部端末にストリーミングします。

ステップ6. 内部端末は画面のみを受信します

- 実際の実行・スクリプトは内部ネットワークに送信されません。

- 内部ネットワークの安全性維持

6. 中継プロキシサービス (In/Outbound) の特徴

6.1 セキュリティ強化

- 内部 ↔ 外部 直接接続遮断

- 内部IP保護

- 許可されたURLベースの最小権限ポリシーの適用

- 悪性スクリプト、悪性コード内部流入遮断

6.2 管理効率性

- 単一システムで分散された外部接続ポリシーを統合管理

- URL登録のみでSaaSサービスへのアクセスを許可可能

- ログ統合管理による監査の利便性提供

6.3 安定した接続構造

- 外部サービスの障害またはネットワークの問題が発生した場合、中継プロキシサービスで原因のトラッキングが可能です。

- 内部ネットワークのインターネットフローを一定に保つ

6.4 様々な環境での使用が可能

- 地方自治体 LGWAN

- 公共機関内部網

- 企業内部セキュリティ区間

- 研究所などの外部ネットワーク遮断環境