製品紹介

なぜSHIELDEXファイル��が必要なのか?

メールの添付ファイル、ファイル共有サービス、クラウドストレージなどを通じて悪性ファイルの流入この主要な攻撃ベクターとして浮上しています。

既存のアンチウイルス私サンドボックスファイルの悪性の有無を検出する方法で、ゼロデイ攻撃イナや変種のマルウェアに脆弱であり、継続的なアップデートが必要です。

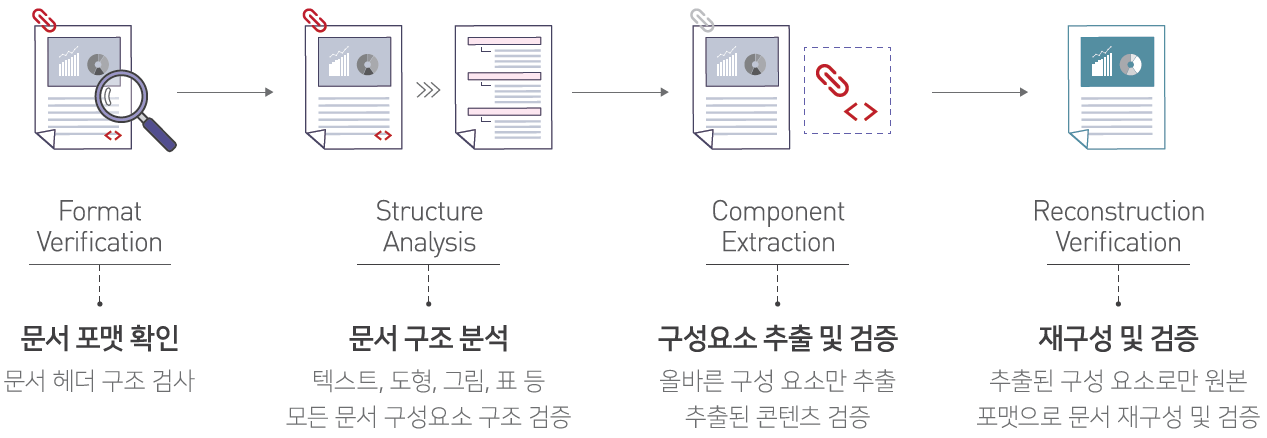

SHIELDEXファイルのアクセス方法

SHIELDEX File検出方式ではなく**CDR(Content Disarm & Reconstruction)基盤の抽出・再構成方式**として動作します。

悪性かどうかに関係なく、安全なコンテンツのみを抽出して新しいファイルに再構成するため、未知の脅威も事前にブロックできます。

処理例

- 拡張子偽造攻撃: ドキュメントフォーマットの確認を通じて、拡張子と実際のファイルフォーマットが一致しない偽装された悪意のあるファイルの流入を防ぎます。

- マクロベースの攻撃: マクロを識別して文書を開く際に自動実行されるマルウェア攻撃をブロックします。

- スクリプトベースの攻撃: JavaScript、VBScriptなどのスクリプトを識別し、フィッシングサイトへの接続およびマルウェアのダウンロード攻撃をブロックします。

- 外部リンクベースの攻撃: 外部リンクを識別して悪性サイトへの自動接続攻撃をブロックします。

- ステガノグラフィーに基づく攻撃: 画像に隠されたマルウェアを識別し、画像ファイル内のマルウェア実行攻撃をブロックします。

CDR vs 既存のセキュリティ技術

| 項目 | アンチウイルス / サンドボックス | CDR |

|---|---|---|

| 動作原理 | シグネチャ / 行動ベースの検出 | ゼロトラスト基盤抽出・再構成 |

| ゼロデイ対応 | 検出失敗の可能性 | 危険要素を特定した後、安全なコンテンツのみを抽出して対応する |

| 処理速度 | 遅さ | 高い |

| システムの負担 | ��高い | 低い |

| 更新依存関係 | シグネチャDBの更新が必要です | 更新の依存関係なし |

主な特徴

| 特徴 | 説明 |

|---|---|

| ゼロデイ攻撃対応 | 安全なコンテンツのみでファイルを再構成し、未知の潜在的危険源を遮断 |

| 高性能処理 | 高性能無害化エンジンに基づく迅速な処理サンドボックス実行プロセスは不要です) |

| さまざまなフォーマットに対応 | MS Office、PDF、Hancom Office、HTML、JSON、画像、圧縮ファイル(ZIP/TAR/7Z)などの幅広いフォーマットをサポート |

| 詳細分析 | 6段階のリスク可視化(安全→疑念→警告→危険→深刻→改ざん) およびフォレンジックデータ提供 |

| ステガノグラフィー検出 | 画像に隠されたマルウェアの検出と除去 |

| 柔軟なポリシー管理 | ファイルタイプ別の詳細ポリシー、ユーザー/グループ別のポリシー、ポリシー変更履歴管理のサポート |

適用環境

- メールゲートウェイ: メール添付ファイルの無害化

- ウェブゲートウェイ: ウェブを通じたファイルダウンロード無害化

- マングンギエ環境: 分離環境でのファイル転送時の無害化

- クラウドストレージ: クラウドファイル共有サービスの連携

- API 連携: REST APIを通じたさまざまなシステム連携